Sajber kriminalci udružuju snage za napad na korporativne mreže

Bilo da su u pitanju novi alati, tehnike i metode napada ili načini saradnje i udruživanja, jedno je sigurno - zlo nikad ne spava!

Kompanije i druge organizacije su svakodnevno izložene sajber napadima. U nastojanju da se odbrane, one odgovorne koriste moderna bezbednosna rešenja i rade na pozidanju svesti o sajber bezbednosti kod svojih zaposlenih. S druge strane, i napadači primenjuju proaktivan pristup, stalno tražeći nove načine i metode za napade. Zbog toga nije neobična situcija da se sajber kriminalci, kao što su ransomware grupe i hakeri specijalizovani za upad u mrežu, međusobno udružuju s ciljem da napadnu velike organizacije i ostvare visoku zaradu.

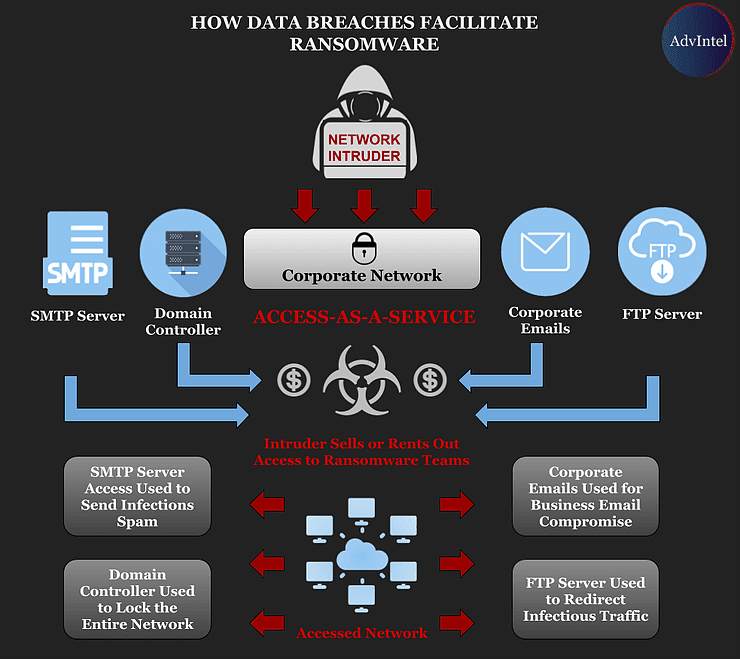

AdvIntel izveštaj pokazuje jedan primer saradnje sajber kriminalaca različitih profila.

Pristup korporativnoj mreži

Ransomware grupe obično primenjuju nekoliko strateških metoda kako bi inficirale veći broj žrtava, često napadaju velike korporacije i vladine organizacije što im donosi hiljade i stotine hiljada dolara profita. U ostvarivanju ciljeva, sarađuju sa drugim sajber kriminalcima, poput stručnjaka za upad u mrežu i autora malvera. Među najbolje na polju upada u mrežu, prema AdvIntel izveštaju, spadaju pojedinci koji svoje usluge nude na dark webu i dolaze sa ruskog govornog područja. Problem koji ovi sajber kriminalci imaju je monetizacija, odnosno kako da svoje znanje i veštine pretvore u novac. Upravo im u tome pomažu ransomware grupe, koje imaju jasan način za zaradu (zaključavaju podatke i traže otkupninu).

Istraživači su primetili da se pojedinac ili grupa pod imenom -TMT- registrovala na podzemnom forumu kako bi pokušala da monetizuje prethodne aktivnosti kompromitovanja korporativnih mreža. Ukradene kredencijale za različite korporativne mreže nudili su po ceni od 3 do 5 hiljada dolara.

Slika 1. Saradnja sajber kriminalaca. Izvor slike: AdvIntel.

Kao dokaz da su zaista u pitanju uspešni upadi u mrežu, grupa je u privatnoj komunikaciji nudila pristup nekim od kompromitovanih organizacija, kao i kredencijale za admin naloge na njihovim sajtovima. Kompromitovane kompanije su iz različitih industrijskih sektora i geografskog područja. Neke od najnovijih žrtava su iz Čilea, Bolivije, Perua, Tajvana, Kolumbije, SAD-a, Danske, Bolivije (kompromitovano je skoro 3900 hostova i 290 servera).

Uz priložene dokaze o kompromitovanim sistemima, hakeri su tvrdili da poseduju i login kredencijale i potpun pristup mreži. Inicijalno su ulazak u mrežu izvršili preko RDP-a i malvera. Od napadačkih alata, najviše koriste Cobalt Strike i Metasploit.

-TMT- i REvil ransomware

U privatnoj komunikaciji, -TMT- grupa je otvoreno govorila o potencijalnim načinima saradnje sa ransomware grupama. U ponudi su dva vida poslovne saradnje:

-

Otvaranje jedne sesije kako bi se ubacio ransomware i drugi malver.

-

Kontinuirani pristup mreži kako bi se, recimo, kasnije ubacio malver i u mrežu neke od kompanija sa kojom žrtva sarađuje.

AdvIntel je prikupio dokaze da -TMT- grupa od avgusta sarađuje i sa REvil grupom koja je naslednik čuvene GandCrab operacije.

Izvor: AdvIntel