Otkriven je novi ransomware pod imenom CTB-lažnjak (eng. CTB-Faker) koji oponaša CTB-Locker ransomware. U pitanju je loša kopija, jer umesto kriptovanja podataka, ovaj ransomware ih premešta u .ZIP arhivu zaštićenu šifrom. Onda se od žrtve traži otkupnina od oko 0.08 Bitcoina, tj. oko $50 kako bi se dobila šifra. Dobra vest je da postoji način da vratite svoje fajlove besplatno ukoliko imate uzorak originalnog instalacionog fajla.

Autori CTB-lažnjaka posećuju sajt BleepingComputers

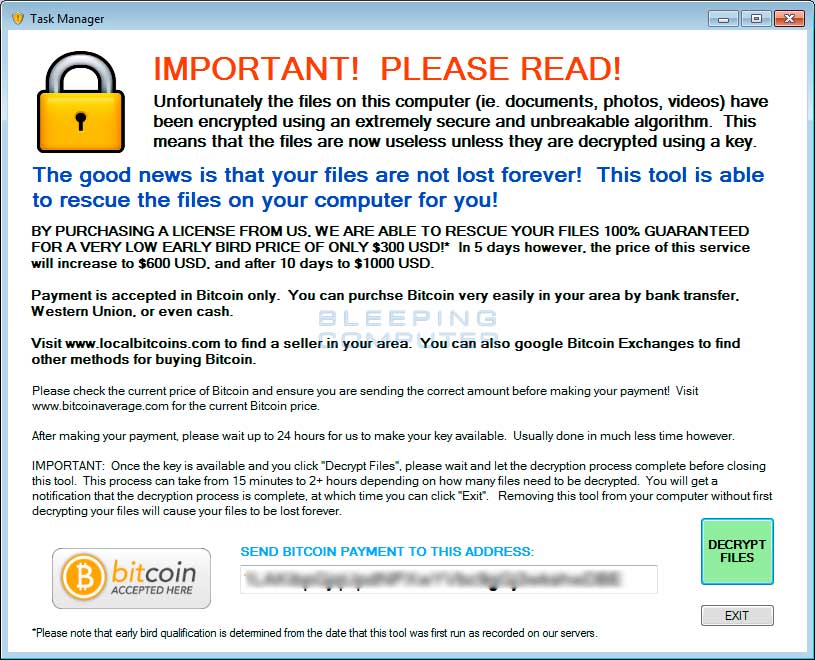

CTB-lažnjak koristi veliki broj slika kao pozadinu za poruke o otkupnini. Čini se da autori ransomware-a posećuju BleepingComputers, jer koriste i jednu od slika zaštićenih žigom BC-a. Slika je vezana za ZeroLocker, jedan od ransomware-a iz prošlosti. Ispod se nalazi slika pronađena u Help.exe izvršnom fajlu.

CTB-lažnjak se distribuira preko lažnih video klipova sa striptizom

Ransomware se distribuira preko lažnih profila na sajtovima za odrasle koji sadrže šifre i linkove za navodne video klipove sa striptizom. Kada korisnik klikne na profil, preuzima se .Zip fajl, koji se trenutno hostuje na JottaCloud-u. Kada korisnik raspakuje zipovanu datoteku i kada pokrene .exe fajl, ransomware počinje da kriptuje vaše fajlove.

Kako CTB-lažnjak kriptuje vaše fajlove?

Ovaj ransomware je, u stvari, WinRAR SFX fajl koji, kada se pokrene, izvlači gomilu batch fajlova, VBS fajlova i .exe fajlova u folder C:\ProgramData. Zatim glavni installer pokreće VBS fajl koji prikazuje poruku o lažnoj grešci na grafičkoj kartici zbog koje ne možete da pokrenete video klip sa striptizom. Za to vreme, ransomware koristi paket WinRAR-a kako bi napravio ZIP arhivu zaštićenu šifrom na lokaciji C:\Users.zip. U ovom ZIP fajlu će se naći svi fajlovi koji postoje u folderu C:\Users, a koji imaju sledeće ekstenzije:

.exe, .msi, .dll, .jpg, .jpeg, .bmp, .gif, .png, .psd, .mp3, .wav, .mp4, .avi, .zip, .rar, .iso, .7z, .cab, .dat, .data

Prilikom arhiviranja, odnosno zipovanja fajlova, CTB-lažnjak premešta (ne kopira) fajlove u šifrom zaštićenu arhivu. To je jako spor proces i zahteva intenzivno iskorišćavanje kapaciteta računara. Kada se proces zipovanja završi, program briše VBS i Batch fajlove iz C:\ProgramData i restartuje računar. Sledeći put kada žrtva pristupi računaru, na ekranu će mu se prikazati poruka o otkupnini. U poruci piše da su fajlovi kriptovani i od žrtve se traži da plati $50 u bitcoin protivvrednosti na bitcoin adresu 1NgrUc748vG5HerFoK3Tkkb1bHjS7T2w5J. Kada se uplata izvrši, za šifru treba kontaktirati imejl adresu miley@openmailbox.org. Trenutno nije zabeležena aktivnost na ovoj bitcoin adresi.

Postoji i alternativna slika u pozadini na kojoj su sledeća bitcoin i imejl adresa:

3MTTgd2BaPndUYkmGjiacaPLkuWsiPUzM3 help@openmailbox.org

Na donjoj bitcoin adresi zabeležena je visoka aktivnost, primljeno je čak 476 bitcoina, a trenutni saldo je 11 bitcoina:

3MTTgd2BaPndUYkmGjiacaPLkuWsiPUzM3

Poruka o otkupnini sadrži još i Decypt i Internet linkove. Internet link otvara podrazumevani pretraživač, a Decrypt link pokreće Restore.exe program koji traži da se unese šifra. Kada se unese, svi zipovani fajlovi će biti raspakovani i dostupni.

Iste poruke o otkupnini nalaze se i na sledećim lokacijama:

- C:\ProgramData\index.html

- C:\ProgramData\your personal files are encrypted.txt

- C:\your personal files are encrypted.txt

Ukoliko "pokupite" ovaj ransomware, NE PLAĆAJTE OTKUPNINU! Umesto plaćanja, potražite pomoć.

Fajlovi vezani za CTB-lažnjak:

- C:\ProgramData\7zxa.dll

- C:\ProgramData\Default.SFX

- C:\ProgramData\Descript.ion

- C:\ProgramData\Rar.exe

- C:\ProgramData\RarExt.dll

- C:\ProgramData\RarExt64.dll

- C:\ProgramData\RarFiles.lst

- C:\ProgramData\UNACEV2.DLL

- C:\ProgramData\UnRAR.exe

- C:\ProgramData\Uninstall.lst

- C:\ProgramData\WinCon.SFX

- C:\ProgramData\WinRAR.exe

- C:\ProgramData\Zip.SFX

- C:\ProgramData\archiver.bat

- C:\ProgramData\archiver.vbs

- C:\ProgramData\copy.bat

- C:\ProgramData\copy.vbs

- C:\ProgramData\help.exe

- C:\ProgramData\index.html

- C:\ProgramData\rarnew.dat

- C:\ProgramData\restore.exe

- C:\ProgramData\startup.exe

- C:\ProgramData\startup.vbs

- C:\ProgramData\untitled.png

- C:\ProgramData\untitled.vbs

- C:\ProgramData\your personal files are encrypted.txt

- C:\ProgramData\zipnew.dat

- C:\your personal files are encrypted.txt

Unosi u registry-ju vezani za CTB-lažnjak

HKCU\Software\Microsoft\Windows\CurrentVersion\Run\help.exe C:\ProgramData\help.exe

IOC

Installer Hash: cf82f93bc06247062e16dc3fa233c5a5e0789cdecdccc672a58949f0c625833f

Izvor: bleepingcomputer.com